سیستم تشخیص نفوذ (IDS) چیست؟

سیستم های تشخیص نفوذ (IDS) چیست؟ چطور تهدیدات را شناسایی میکند؟ یک سیستم تشخیص نفوذ (IDS) ترافیک شبکه را رصد و فعالیتهای مشکوک و تهدیدهای شناخته شده را پیدا و هشدار میدهد.

شرکتهای امنیت سایبری از IDS استفاده میکنند. اما نه به عنوان یک راه حل مستقل بخشهای IT سازمان. آنها سیستم های تشخیص نفوذ را به کار میگیرند تا به فعالیتهای مخرب احتمالی که در محیطهای فناوری آنها اتفاق میافتد، توجه کنند. یکی از اصلی ترین موارد امنیتی در شرکتهای مدرن که بسیار مهم است، تشخیص نفوذ میباشد، اما شاید به عنوان یک راه حل مستقل نباشد.

IDS چیست؟

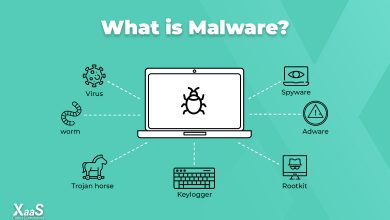

سیستم تشخیص نفوذ(IDS) یک نرم افزار یا سخت افزار میباشد که ترافیک تبادل شده روی شبکه ها به سیستمها یا از سیستمها را مانیتور، فعالیتهای مشکوک و تهدیدهای شناخته شده را جستجو میکند و زمانیکه موردی را پیدا کند هشدار می دهد.

تعریف IDS از نگاه برایان رکسوود معاون بخش امنیتی شرکت AT&T:

هدف کلیIDS اطلاع دادن به پرنسل IT سازمان در زمان وقوع نفوذ میباشد. اطلاعات هشدار بصورت کلی شامل آدرس مبدا برای نفوذ، آدرس هدف یا قربانی و نوع حملهای که مشکوک است می باشد.

هر IDS برای تجزیه و تحلیل ترافیک و شناسایی الگوهای موجود در آن برنامه ریزی شده است که ممکن است نشان دهنده نوع متفاوتی ازحمله سایبری باشد.

یک IDS میتواند ترافیکی را که بصورت جهانی مخرب در نظر گرفته شده است شناسایی کند.

جودی نواک مدرس ارشد موسسه آموزش امنیت سایبری SANS ونویسنده SANS SEC503 به این صورت شرح میدهد:

به صورت دقیقتر این سیستم میتواند حمله فیشینگ که در آن یک نرم افزار مخرب دانلود میشود را تشخیص دهد. علاوه براین، IDS میتواند ترافیکی را که برای نرم افزار خاصی مشکل ساز باشد تشخیص دهد. بنابراین در صورت شناسایی یک حمله شناخته شده در مرورگرهای Firefox که دریک شرکت استفاده میشود هشدارهای لازم را به پرسنل IT آن سازمان بدهد. (اما اگر این شرکت از مرورگر دیگری استفاده کند هشدار نمیدهد).

مطالعه بیشتر: پرتکل RDP چیست؟

انواع سیستم های تشخیص نفوذ (IDS)

سیستمهای نرم افزاری تشخیص نفوذ که دارای سنسور هستند به دو دسته زیر تقسیم میشوند:

- مبتنی بر هاست

- مبتنی بر شبکه

برخی از کارشناسان، IDS را به صورت زیر نیز تقسیم میکنند.

- مبتنی بر ماشین مجازی

- مبتنی بر پشته

- مبتنی بر امضاء

- مبتنی بر ناهنجاری

تحلیلگران گفتهاند که این فناوری بطور کلی هرنوعی که باشد کار میکند.

عملکرد سیستم تشخیص نفوذ در شبکه چیست؟

سیستم تشخیص نفوذ یک تکنولوژی passive است. یک مشکل را تشخیص داده و تصدیق میکند، اما جریان ترافیک شبکه را قطع نمی کند، نواک میگوید:

همانطور که گفته شد، هدف این است که در مورد ترافیک با ارزش، موارد مشکوک پیدا و هشدار لازم داده شود. هشدار به تحلیلگر IDS اطلاع میدهد که برخی ترافیکهای جالبی مشاهده شده است. اما در واقع ترافیک به هیچ وجه تا قبل از رسیدن به مقصد، مسدود یا متوقف نشده است.

IDS را با فایروالهایی که دارای فن آوری مسدود سازی نرم افزارهای مخرب و پیشگیری از نفوذ (IPS) میباشند، مقایسه کنید، همانطور که از نام آن IPS پیداست، باعث مسدود شدن ترافیک مخرب نیز میشود.

اگرچه یک IDS مانع از بدافزارها نمیشود، اما کارشناسان امنیت سایبری گفتهاند که این فناوری همچنان در شرکتهای مدرن جایگاهی دارد.

اریک هانسلمن ، تحلیلگر ارشد با 451 تحقیق گفته است: “عملکرد آنچه که IDS انجام میدهد هنوز هم بسیار مهم است. “بخش IDS، هنوز هم مهم است زیرا در هسته خود حمله ی فعال را شناسایی میکند.”

با این حال، کارشناسان امنیت سایبری گفتهاند که سازمانها معمولاً تکنولوژی IDS را به عنوان یک راه حل مستقل مانند گذشته خریداری نمیکنند. در مقابل، آنها مجموعهای از قابلیتهای امنیتی و یا یک بستر امنیتی را که دارای IDS میباشد خریداری میکنند.

راب كلید، نایب رئیس هیئت مدیره ایساكا، یك انجمن برای متخصصان مدیریتIT و كرسی اجرایی هیئت مدیره در White Cloud Security Inc، موافقت كرد كه تشخیص نفوذ هنوز یك توانایی مهم است. اما وی گفته است كه شركتها باید بدانند كه یك سیستم تشخیص نفوذ نیاز به نگهداری دارد و باید در نظر بگیرند كه در صورت انتخاب IDS ، چطور و چگونه از آن پشتیبانی كنند.

“هنگامی که شما وارد مرحلهای میشوید که میخواهید آنچه را که در محیط شبکه اتفاق میافتد را پیگیری کنید ، به کسی نیاز دارید که به هشدارها و حوادث پاسخ دهد. در غیر این صورت، لزومی به انجام این کار ندارید”

با توجه به کاری که IDS انجام میدهد، شرکتهای کوچکتر باید این توانایی را فقط به عنوان بخشی از مجموعه عملکردهای امنیتی دیگر داشته باشند، بنابراین آنها علاوه بر راه حلهای مستقل دیگر، IDS را مدیریت نمیکنند. آنها همچنین باید شرایط لازم برای امنیت کلی خود را با یک ارائه دهنده خدمات امنیتی مدیریت شده در نظر بگیرند، زیرا ارائه دهنده می تواند کارآمدتر به هشدارها پاسخ دهد. راب كلید میگوید: “آنها از یادگیری ماشین یا از هوش مصنوعی و انسان استفاده میکنند تا در مورد حادثه یا نفوذی که واقعاً باید نگران آن باشید به کارکنان شما هشدار دهند.

وی گفته است: “در شرکتهای متوسط و بزرگتر اگر میخواهید بدانید که واقعا کسی داخل شبکه چهکاری انجام میدهد باید لایه یا لایههای بیشتری را به دیوار آتش اضافه کنید”

سه چالش برای مدیریت IDS

سیستمهای تشخیص نفوذ دارای چندین چالش مدیریتی شناخته شده هستند که ممکن است بیشتر از آن چیزی باشد که یک سازمان بخواهد یا قادر به انجام آن باشد.

نتیجه نادرست

ایجاد کردن هشدارها، زمانیکه هیچ مشکل واقعی وجود ندارد. رکسورو گفته است: IDS ها بدلیل ایجاد نتایج نادرست بد نام هستند. وی افزود: هشدارها به طور کلی به یک سکوی تحلیل ثانویه ارسال میشوند تا در رفع این چالش کمک کنند. این چالش همچنین به تیمهای IT فشار می آورد تا به طور مداوم IDS خود را با اطلاعات صحیح به روز کنند تا تهدیدهای مشروع را تشخیص دهند و تهدیدهای واقعی را از ترافیک مجاز متمایز کنند.

کارشناسان گفته اند که این کار راحتی نمیباشد. سیستمهای IDS باید توسط مدیران IT تنظیم شوند تا زمینه مناسب را مورد تجزیه و تحلیل قرار داده و از نتیجه نادرست بکاهند.

به عنوان مثال، فواید کمی برای آنالیز و ایجاد هشدار درباره فعالیت اینترنت، برای سروری که در برابر حملات شناخته شده محافظت میشود وجود دارد. این امر باعث میشود هزاران هشدار بیربط ایجاد شود. به طور مشابه، شرایطی وجود دارد که فعالیتهای کاملاً معتبر، آلارم اشتباهی را صرفاً به عنوان یک تهدید ایجاد کنند، رکسوود اشاره کرده که سازمانها غالباً برای کمک به تحقیق در مورد هشدارها، از یک بستر تحلیل ثانویه، مانند یک سکوی امنیتی و مدیریت حوادث امنیتی (SIEM) استفاده می کنند.

کارمندان

نوواک گفته: با توجه به الزام فهم محتوی، یک سازمان باید توصیه کند که هر IDS متناسب با نیازهای منحصر به فرد خود باشد. “این بدان معنی است که یک IDS نمی تواند به یک اندازه از تمام پیکربندیها برای عملکرد دقیق و کارآمد استفاده کند و این نیاز به یک تحلیلگر IDS خبره دارد تا بتواند IDS را برای منافع و نیازهای سازمان تنظیم کند. تحلیلگران آموزش دیده سیستم کمیاب هستند.”

فاقد ریسک قانونی

هانسلمن گفته: ترفند مربوط به IDS این است که شما باید برای شناسایی بدانید حمله چیست. IDS همیشه مشکل بیمار صفر را داشته است: شما باید کسی را پیدا کنید که بیمار شود و فوت کند، قبل از اینکه بتوانید آن را تشخیص دهد.”

کارشناسان میگویند كه فناوری IDS همچنین میتواند در شناسایی بدافزارها با ترافیك رمزگذاری شده مشكل داشته باشد. علاوه براین، سرعت و ماهیت توزیع شده در ترافیک ورودی میتواند اثربخشی یک سیستم تشخیص نفوذ در یک شرکت را محدود کند.

هانسلمن گفته: “ممکن است شما یک IDS داشته باشید که میتواند 100 مگابایت ترافیک را کنترل کند اما ممکن است 200 مگابایت در آن وارد شود یا ترافیک توزیع شود، بنابراین IDS شما فقط یکی از هر سه یا چهار بسته را میبینید.”

آینده سیستم های تشخیص نفوذ

هانسلمن میگوید این محدودیتها هنوز ارزش IDS را به عنوان یک عملکرد اعتبار نمیدهند.

“هیچ ابزار امنیتی کامل نیست. محصولات مختلف دارای نقاط ضعف مختلف هستند، بنابراین چالش، شناخت نقاط ضعف است.” وی ادامه داد:”من همچنان فکر میکنم که IDS برای مدت طولانی با ما خواهد بود. هنوز هم مقدار اساسی برای شناسایی ترافیک مخرب مشخص، روی سیم وجود دارد.”

با این حال، کارشناسان گفتهاند که این امر باعث شده برخی سازمانها درمورد نیاز به IDS فکر کنند-حتی امروز پیاده سازی این فناوری بهترین روش امنیتی است.

این تنظیم و تجزیه و تحلیل بر اساس تعداد هشدارهای دریافت شده، نیاز به تلاش قابل توجهی دارد. ممکن است یک سازمان منابع لازم برای مدیریت کلیه دستگاهها در این ظرفیت را نداشته باشد. سازمانهای دیگر ممکن است یک ارزیابی جامع تر از تهدید را انجام دهند و تصمیم بگیرند دستگاههای IDS را پیادهسازی نکنند. رکسوود افزود که بدلیل موارد اشتباهی که در IDS مشاهده شده است، برخی از سازمانها مخالف اجرای IPS هستند.

نتیجه گیری

اسکات سیمکین، مدیر اطلاعات تهدید شرکت Palo Alto Networks، گفته است که معتقد نیست IDS به عنوان یک راه حل در اکثر شرکتهای مدرن نقشی داشته باشد. اما، وی فکر میکند IDS جایی را به عنوان عملکردی در یک مجموعه گستردهتر از امنیت سایبری حفظ کند. این توانایی برای هر تیم امنیتی کاملاً مهم و اساسی است و افزود که اتوماسیون و اطلاعاتی که در سیستم عاملهای امنیتی مدرن ساخته شده اند، IDS را به عنوان عملکردی عمیق تر به درون راه حل سوق دادهاند. IDS [به عنوان سیستم] توسط IPS ها و فایروالهای نسل بعدی که مفهوم IDS را تصاحب میکنند حذف شدند و این موارد باید در کنار آنالیز رفتاری، فیلتر کردن وب، مدیریت هویت برنامهها و سایر کنترلها وجود داشته باشد. “اما شما واقعاً دیگر IDS خریداری نمیکنید.”